Description

Fonctionnalités :

- Télécharge les mises à jour des définitions pour vous protéger contre les nouvelles menaces.

- Exécutez une analyse complète afin de retirer automatiquement les menaces de sécurité connues, les scripts de porte dérobée et les injections en base de données.

- Le Firewall empêche SoakSoak et d’autres malwares d’exploiter les vulnérabilités connues de Revolution Slider et d’autres extensions.

- Améliore les versions vulnérables des scripts timthumb

Fonctionnalités Premium :

- Corrige votre fichier wp-login et XLMRPC pour bloquer les attaques par force brute et déni de service.

- Vérifie l’intégrité des fichiers du noyau WordPress.

- Télécharge automatiquement des nouvelles définitions lorsque vous lancez un scan complet.

Enregistrer cette extension sur GOTMLS.NET et vous aurez accès aux téléchargement des nouvelles définitions de menaces connues ainsi qu’à d’autres fonctionnalités comme la suppression automatique et des correctifs pour des failles de sécurité spécifiques comme les anciennes versions de timthumb. La mise à jour des définitions peut être téléchargée automatiquement depuis l’interface d’administration une fois que votre Clé est enregistrée. Sinon, cette extension ne scannera que les « menaces potentielles » et vous laissera identifier et supprimer les codes malicieux.

NOTICE: This plugin makes calls to GOTMLS.NET to check for updates not unlike what WordPress does when checking your plugins and themes for new versions. Staying up-to-date is an essential part of any security plugin and this plugin can let you know when there are new plugin and definition update available. If you’re allergic to « phone home » scripts then don’t use this plugin (or WordPress at all for that matter).

Remerciements particuliers à :

- Clarus Dignus pour les suggestions de conception et le travail graphique sur l’image en bannière.

- Jelena Kovacevic et Andrew Kurtis de webhostinghub.com pour la traduction espagnole.

- Marcelo Guernieri pour la traduction portugais brésilien.

- Umut Can Alparslan pour la traduction turque.

- Micha Cassola for the German translation.

- Robi Erwin Setiawan for the Indonesian translation.

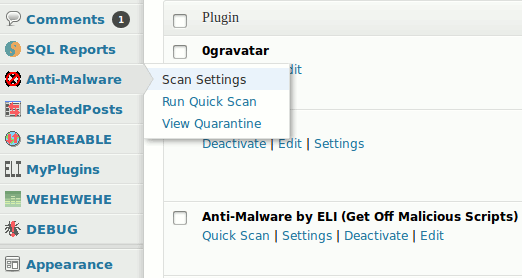

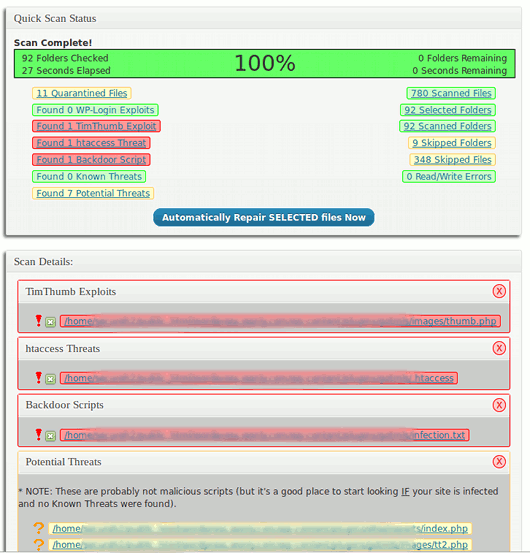

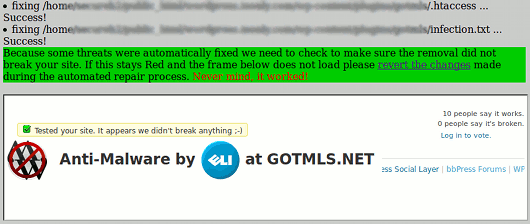

Captures d’écrans

Installation

- Téléchargez et décompressez l’extension directement dans le répertoire des extensions de WordPress (habituellement

/wp-content/plugins/). - Activez l’extension par le biais du menu ‘Extensions’ de votre tableau de bord WordPress.

- Enregistrez-vous sur gotmls.net et téléchargez les mises à jour de définitions pour scanner les menaces connues.

FAQ

-

Pourquoi dois-je m’enregistrer ?

-

Si vous vous êtes enregistré sur GOTMLS.NET vous aurez accès aux téléchargement des nouvelles définitions de menaces ainsi qu’à d’autres fonctionnalités comme la suppression automatique des « menaces connues » et des correctifs pour des problèmes spécifiques comme les anciennes versions de timthumb ou les attaques par force brute via la page wp-login.php. Autrement, cette extension ne scannera que les « menaces potentielles » sur votre site, et ce sera à vous d’identifier le bon grain de l’ivraie et d’effectuer les nettoyages éventuels.

-

Comment puis-je appliquer le correctif de la vulnérabilité Revolution Slider ?

-

Facile : si vous avez installé et activé mon extension Anti-Malware sur votre site, alors elle bloquera automatiquement les tentatives d’exploit de la faille Revolution Slider.

-

Comment puis-je appliquer le correctif de la vulnérabilité wp-login ?

-

Votre page de connexion WordPress est susceptible de subir une attaque par force brute (comme toute autre page de connexion). Ces attaques sont devenues plus fréquentes ces temps-ci et peuvent parfois ralentir voire rendre indisponible votre serveur, même si elles ne réussissent pas à accéder à votre site. En appliquant ce correctif vous bloquerez l’accès à votre page de connexion WordPress à chaque fois que ce type d’attaque sera détecté. Il vous suffit de cliquer sur le bouton « Installer le correctif » sous la Protection contre les attaques par force brute des paramètres de l’Anti-Malware. Pour plus d’information sur ce sujet, consultez mon blog.

-

Pourquoi ne puis-je pas automatiquement supprimer les « menaces potentielles » en jaune ?

-

La plupart de ces fichiers peuvent utiliser la fonction eval et d’autres codes PHP puissants pour des raisons parfaitement légitimes, et supprimer ce code paralysera ou cassera probablement votre site, je n’ai donc activé la fonctionnalité de correction automatique que pour les « menaces connues ».

-

Comment puis-je savoir les « menaces potentielles » sont dangereuses ?

-

Cliquez sur le nom du fichier pour l’examiner, puis cliquer sur chaque lien numéroté situé au-dessus de la fenêtre de contenu de fichier pour surligner le code suspicieux. Si vous ne savez pas si le code est malicieux ou non, alors ne touchez à rien ou demandez à quelqu’un d’autre de regarder pour vous. Si vous trouvez un code malicieux, merci de m’en envoyer un copie afin que je l’ajoute aux menaces connues, afin qu’il soit automatiquement supprimé.

-

Que faire si le scan se bloque en cours d’exécution ?

-

Tout d’abord, laissez tourner l’extension pendant un moment. S’il y a beaucoup de fichiers sur votre serveur, cela peut prendre un certain temps et parfois il semble que rien ne se passe alors que le scan s’exécute. S’il vous semble que c’est bloqué après un moment, alors essayer de relancer le scan, et assurez-vous d’essayer à la fois le scan complet et le scan rapide.

-

Comment ais-je été piraté la première fois ?

-

Premièrement, ne prenez pas une attaque comme personnelle. De nombreux pirates lancent machinalement des scripts automatisés qui parcourent internet à la recherche de cibles faciles. Votre site a probablement été piraté car vous aviez une ancienne version de WordPress ou vous aviez installé une extension ou un thème avec une vulnérabilité connue ou une porte dérobée. Cependant, la forme la plus courante d’infection est la contamination croisée. Ceci arrive quand votre site est sur un serveur partagé avec d’autres sites exploitables qui ont été infectés. Dans la plupart des environnements partagés, il est possible pour les pirates d’utiliser un site infecté pour en infecter d’autres situés sur le même serveur, même si ces sites sont sur des comptes différents.

-

Que puis-je faire pour éviter que cela arrive de nouveau ?

-

Il n’y a aucun moyen sûr de protéger votre site de toutes les tentatives de piratage. Ceci étant dit, ne soyez pas une cible facile. Quelques étapes de base consistent à : renforcer votre mot de passe, garder tout votre site à jour, et lancer des scans régulièrement avec un logiciel Anti-Malware tel que GOTMLS.NET

-

Pourquoi sucuri.net ou la page de diagnostic Google Safe Browsing continue de prétendre que mon site est infecté après avoir retirer le code malicieux?

-

sucuri.net met en cache les résultats de leur scan et ne le rafraîchira pas jusqu’à ce que vous cliquiez sur un petit lien proche du bas de la page disant ‘Forcer un Re-Scan’, afin de nettoyer le cache. Google met aussi en cache vos pages infectées et prend souvent un certain temps avant de balayer votre site de nouveau, mais vous pouvez accélérer ce processus en demandant un nouvel examen dans la section malware ou sécurité des Outils pour webmaster Google. C’est une très bonne idée d’utiliser les Outils pour webmaster sur votre site car ils peuvent fournir de nombreuses informations utiles.

-

How can I report security bugs?

-

You can report security bugs through the Patchstack Vulnerability Disclosure Program. The Patchstack team help validate, triage and handle any security vulnerabilities. Report a security vulnerability.

Avis

Contributeurs/contributrices & développeurs/développeuses

« Sécurité Anti-Malware et Pare-feu anti attaque par force brute. » est un logiciel libre. Les personnes suivantes ont contribué à cette extension.

Contributeurs“Sécurité Anti-Malware et Pare-feu anti attaque par force brute.” a été traduit dans 15 locales. Remerciez l’équipe de traduction pour ses contributions.

Traduisez « Sécurité Anti-Malware et Pare-feu anti attaque par force brute. » dans votre langue.

Le développement vous intéresse ?

Parcourir le code, consulter le SVN dépôt, ou s’inscrire au journal de développement par RSS.

Journal des modifications

4.23.88

- Fixed PHP Object Injection vulnerability with DB Scan.

4.23.87

- Checked code for compatibility with WordPress 6.9.1 and ClassicPress 2.6.

4.23.85

- Fixed the post_status field on custom post type for scan results and added log of all scan errors to the post_meta.

4.23.83

- Fixed a missing capability check on an admin-ajax API endpoint.

- Changed URLs for better compatibility with both HTTPS sites and HTTP sites.

- Checked code for compatibility with WordPress 6.8.3.

4.23.81

- Fixed Scan Settings issue when only one threat type is selected or when only DB Scan is selected.

- Added debugging with file stats for single directory scans.

- Fixed some Defined Constants that were causing an error in PHP 8.X.

- Checked code for compatibility with WordPress 6.8.1.

4.23.77

- Added an option to the Brute-Force Login Protection to not use PHP session_start to store the LOGIN_KEY.

- Updated JavaScript arrays for better efficiency when larger arrays are created.

- Fixed notice about Passing null to strlen being Deprecated in PHP 8.X.

- Fixed notice about function _load_textdomain_just_in_time being called incorrectly in WP 6.7 and above.

- Checked code for compatibility with WordPress 6.8 and ClassicPress 2.4.1.

4.23.73

- Added cleanup for old _session files.

- Fixed hidden files exception to the skip by extention option in last update.

- Fixed updates to manual session files when PHP sessions are not saves.

- Checked code for compatibility with WordPress 6.7.1.

4.23.71

- Set autoload to false on the large values in wp_option.

- Added exception to the skip by extention option so that hidden files are never skipped.

- Checked code for compatibility with WordPress 6.6.2.

4.23.69

- Updated Brute-Force Login Protection to integrate better with login forms from other plugins like WP User Manager and StranoWeb Ajax Login.

- Added option to hide the Brute-Force Login Protection logo on the login page.

- Checked code for compatibility with WordPress 6.6.

4.23.68

- Updated Brute-Force Login Protection to integrate better with login forms from other plugins like WooCommerce and Ultimate Membership.

- Fixed static wp_posts table name in whitelist query to use the WPDB dynamic table name.

- Checked code for compatibility with WordPress 6.5.5 and ClassicPress 2.1.1.

4.23.67

- Upgraded Brute-Force Login Protection to integrate the JS check on the login form with the session check.

- Fixed session conflict with REST API and a couple Undefined Variable warnings.

- Huge improvements to the Quick Scan on the Core Files when Core File Definitions are installed.

- Added custom Whitelist that skips files you have chosen to ignore.

- Fixed display of DB threats to properly decode HTML characters.

- Checked code for compatibility with WordPress 6.5.4 and ClassicPress 2.1.0.

4.23.57

- Removed session incompatibilities within the Brute-Force Login Protection that failed when other plugins had already output page headers.

4.23.56

- Upgraded Brute-Force Login Protection to integrate the JS check on the login form with the session check.

- Fixed definition update to only allow admin users to post the update, even if a valid nonce token is used.

- Improved the Nonce tokens to incorperate user_id and context for better security.

- Limited the Nonce token check to once single token per request for better security, instead of allowing multi-check capabilities with an array.

- Redesigned Scan History to retain more of the detailed scan results.

- Fixed usage of incorrect value for REMOTE_ADDR when the server is using a reverse proxy.

- Added an option to manually recheck the donation status.

- Checked code for compatibility with WordPress 6.4.3 and ClassicPress 1.7.2.

4.21.96

- Fixed another Undefined Index Warning in new installs when no definition updates have been downloaded.

- Improved timing of registration check and avoided cached results after new registrations are submitted.

- Added an option to manually recheck the registration status of the site.

- Checked code for compatibility with WordPress 6.3.1.

4.21.95

- Fixed the Undefined Index Warning created in the last release.

4.21.94

- Improved error handling for better scan completion.

- Checked code for compatibility with WordPress 6.3 and ClassicPress 1.6.0.

4.21.93

- Fixed the Undefined Index Warning when the Brute-Force Login Protection is invoked in certain situations.

- Checked code for compatibility with WordPress 6.2.2 and ClassicPress 1.5.3.

4.21.92

- Fixed the Uncaught Value Error when scanning files that use Windows-1252 encoding which is unsupported by the PHP function mb_regex_encoding.

- Fixed other minor PHP Warnings about Undefined Indexes.

4.21.91

- Fixed some HTML formatting issues.

- Fixed a JavaScript error in the scan engine that prevented second attempts to scan directories that failed on the first try.

4.21.90

- Fixed array compatibility with older versions of PHP.

4.21.89

- Added more late escapes and sanitizated all _SERVER variables.

- Checked code for compatibility with ClassicPress 1.5.0.

4.21.88

- Added late escapes to variables that were already escaped as requested by Code review team.

- Fixed a PHP warning about is_dir when it attempts check the existance of a directory that was scanned in the past but is now outside the allowable scan path.

4.21.87

- Code review and cleanup, added more sanitization.

- Fixed an error when attempting to unserialize an array.

4.21.86

- Improved the removal of database injections when values are serialized.

- Fixed a vulnerability in using unserialize with Class Objects.

- Fixed PHP warnings about undefined indexes.

4.21.85

- Prevented infinite looping on recursive sub-directories.

- Changed some default values.

- Checked code for compatibility with WordPress 6.1.1 and ClassicPress 1.4.4.

4.21.84

- Removed the no_error_reporting option used for debugging when server errors are breaking the site.

- Checked code for compatibility with WordPress 6.0.2 and ClassicPress 1.4.2.

4.21.83

- Fixed XSS vulnerability on debug URLs introduced in the last release, thanks Erwan Le Rousseau.

- Updated code with other various minor improvements bug fixed.

- Checked code for compatibility with WordPress 6.0.1 and ClassicPress 1.4.2.

4.21.74

- Updated code with various minor improvements to efficiency and compatibility.

- Checked code for compatibility with WordPress 6.0.

4.20.96

- Fixed XSS vulnerability by removing unsanitized QUERY_STRING.

- Cleaned up Quarantine code, removing legacy functions and adding more detailed info.

- Fixed undefined variable notice and checked code for compatibility with WordPress 5.9.2.

4.20.95

- Added more sanitization and validation to all user data entered for better security.

- checked code for compatibility with WordPress 5.9.

4.20.94

- Fixed an XSS vulnerability and checked code for compatibility with WordPress 5.8.3.

4.20.93

- Fixed undefined variable warning.

- Updated code for compatibility with PHP version 8.0.

4.20.92

- Added German translation thanks to Micha Cassola.

- Improved the Apache software version checker for better firewall compatibility.

- Fixed session compatibility that was conflicting with the REST API check in Site Health.

- Checked code for compatibility with WordPress 5.8.1 and ClassicPress 1.3.1.

4.20.72

- Updated registration form to be more compatible with newer iframe restrictions.

- Fixed session check on the Brute-Force patch to no longer need mod_rewrite.

- Removed older code from WordPress Repository.

4.20.59

- Various minor bug fixes.

- Added Core Files Definitions for ClassicPress.

- Tweaked code for better compatibility with WordPress 5.7.2 and ClassicPress 1.2.0.

4.19.69

- Correctif d’une erreur JavaScript causé par une nouvelle traduction française.

- Vérification du code pour la compatibilité avec WordPress 5.4.1.

4.19.68

- Updated some external links.

- Tweaked code for better compatibility with PHP 7.4 and WordPress 5.4.

4.19.50

- Added even more error handling to the DB Scan for servers with the PHP memory_limit set too low.

- Modified the Directory Scan Depth to accept 0 as a value to indicate skipping the Directory Scan (use this to focus on the DB Scan).

- Added some Help tips to some of the options on the Settings page.

4.19.44

- Updated links to use HTTPS by default and fixed some old URLs.

- Various performance improvements.

- Added more error handling to the DB Scan.

- Fixed a few minor bugs causing PHP Notices.

- Fixed a path search to work on Windows servers.

- Tweaked code for compatibility with WP 5.3 (latest release).

4.18.76

- Cleaned up the Nonce Token creation and storage functions.

- Cleaned up View Quarantine page and fixed recovery link.

- Added debugging for login errors WP head and footer Hooks.

4.18.74

- Fixed a bug in the Nonce Token Errors that was created by changes in the last release.

4.18.71

- Added wp_options table to the db_scan.

- Fixed a few minor bugs in the db scan quarantine view.

- Changed some wording and other minor fomatting issues.

- Checked code for compatibility with WP 5.2.1 (latest release).

4.18.69

- Added a Warning message about the vulnerability in the yuzo-related-post plugin.

- Updated the Quarantine interface and added a re-scan / re-clean feature.

- Fixed a bug in the scan depth array that would produce PHP Notices in the error_log files under certain conditions.

- Changed some wording and other minor fomatting issues.

- Removed some outdated JavaScript that is no longer needed.

- Checked code for compatibility with WP 5.2 (latest release).

4.18.63

- Fixed a major bug in the Firewall updates that could cause a False Positive lockout.

4.18.62

- Fixed a bug in the Firewall that prevented some iPad devices from logging in.

- Fixed an encoding bug that prevented the Examine File window from dispaying some file formats.

- Restored the File Details window in the Examine File window.

- Updated code for compatibility with WP 5.1.1 (latest release).

4.18.52

- Added a whole new DB Scan category that looks for links and scripts injected directly into the database content and removes them.

- Updated Firewall landing page for HTTPS compatibility.

- Removed some old code that was no longer needed.

- Added a feature to clear cache files before running the Complete Scan, this will speed up the scan and prevent malware from being saved on your cached paged.

- Updated code for compatibility with WP 5.0.2 (latest release).

4.17.69

- Updated code for compatibility with WP 4.9.8 (latest release).

- Fixed PHP Notice for the unknown offset of SERVER_parts.

- Escaped single-quotes in translated strings for use within JavaScript.

4.17.68

- Updated code for compatibility with WP 4.9.7 (latest release).

- Removed wrong size dashicon from Settings link in plugin list.

- Removed the broken link to vote WORKS on wordpress.org.

- Reordered priorety on fixing Known Threats to be more efficient.

4.17.58

- Mise à jour du noyau pour une compatibilité avec WP 4.9.4 (dernière version).

- Correction de la taille des icônes du tableau de bord en css.

- Possibilité de mettre à jour l’email d’enregistrement depuis les paramètres de l’extension.

- Nettoyage des jetons nonce expirés laissés depuis une ancienne version.

4.17.57

- Mise à jour du noyau pour une compatibilité avec WP 4.9.3 (dernière version).

- Correction du formulaire d’enregistrement et du domaine alternatif pour permettre le fonctionnement des mises à jour de définitions en HTTPS.

- Correction de la formulation du Titre vérification du message d’erreur

4.17.44

- Ajout d’une vérification du Titre pour s’assurer qu’il dise que vous avez été piraté.

- Mise à jour du noyau pour une compatibilité avec WP 4.8.3 (dernière version).

- Correction d’une erreur variable indéfinie dans la quarantaine.

- Correction d’une vulnérabilité XSS dans la sortie d’erreur nonce.

4.17.29

- Changement de l’URL de mise à jour des définitions pour qu’elle n’utilise le SSL que lorsque c’est nécessaire.

- Mise à jour du formulaire PayPal pour une meilleure compatibilité locale de Notification de Paiement Instantané

4.17.28

- Ajout de la traduction en Turque, merci à Umut Can Alparslan.

- Amélioration de la mise à jour automatique afin d’abandonner les anciennes définitions et de sélectionner par défaut les nouveaux types de menace.

- Correction de la fonctionnalité de changement du nom d’utilisateur admin sur les installations multisites.

- Fixed the details window so that it scrolls to the highlighted code.

- Set defaults to disable the Potential Threat scan if other threats definitions are enabled.

- Tableau des définitions encodés pour le stockage en DB.

- Fixed syntax error in the XMLRPC patch for newer versions of Apache.

- Added fall-back to manual updates if the Automatic update feature fails.

- Fixed PHP Notices about undefined variable added in last Version release.

- Improved Apache version detection.

- Changed Automatic update feature to automatically download all definitions and firewall updates.

- Added PHP and Apache version detections and changed the XMLRPC patch to work with Apache 2.4 directives.

- Removed the onbeforeunload function because Norton detected it as a False Positive.

- Removed code that was deprecated in PHP Version 7.

- Fixed PHP Notice about an array to string conversion with some rare global variable conditions.

- Added more firewall options.

- Moved Scan Log from the Quarantine page to the main Setings page.

- Fixed PHP Warning about an invalid argument in foreach and some other bugs too.

- Fixed « What to look for » Options so that changes are saved.

- Changed get_currentuserinfo to wp_get_current_user because the get_currentuserinfo function was deprecated in WP 4.5

4.16.17

- Removed Menu Item Placement Options because the add_object_page function was deprecated in WP 4.5.

- Added firewall options for better compatibility with WP Firewall 2.

- Fixed an XSS vulnerability in the debug output of the nonce token.

- Moved the Firewall Options to it’s own page linked to from the admin menu.

- Moved the Quick Scan from the admin menu to the top of the Scan Settings page.

- Fixed PHP Warning about in_array function expecting parameter 2 to be an array, found by Georgey B.

- Made a few minor cosmetic changes and fixed a few other small bugs in the interface.

- Fixed the Nonce Token error caused by W3 Total Cache breaking the set_transient function in WordPress.

- Added the Brazilian Portuguese language files, thanks to Marcelo Guernieri for the translation.

- Fixed the admin menu and also some links that did not work on Windows server.

- Added Core Files to the Quick Scan list on the admin menu.

- Added a nonce token to prevent Cross-Site Request Forgery by admins who are logged-in from another site.

- Hardened against XSS vulnerability triggered by the file names being scanned (thanks to Mahadev Subedi).

- Improved brute-force patch compatibility with alternate wp-config.php location.

- Had to remove the encoding of the Default Definitions to meet the WordPress Plugin Guidelines.

- Improved the JavaScript in the new Brute-Force login patch so that it works with caching enabled on the login page.

- Improved the Brute-Force login patch with custom fields and JavaScript.

- Added a Save button to that Scan Settings page.

- Fixed a bug in the XMLRPC Patch « Unblock » feature.

- Added a link to purge the deleted Quarantine items from the database.

- Added firewall option to Block all XMLRPC calls.

- Fixed a few cosmetic bugs in the quarantine and firewall options.

- Fixed a bugs in the Quarantine that was memory_limit errors if there number of files in the was too high.

- Added the highlight malicious code feature back to the Quarantine file viewer.

- Added the ability to change the admin username if the current username is « admin ».

- Improved the code in the Brute-Force Protection patch.

- Fixed a few bugs in the Core Files Check that was preventing it from fixing some unusual file modifications.

- Fixed a major bug that made multisite scan extremely slow and sometimes error out.

- Moved all ajax call out of the init function and into their own functions for better handling time.

- Moved the quarantine files into the database and deleted the old directory in uploads.

- Fixed some minor formatting issues in the HTML output on the settings page.

- Added a warning message if base64_decode has been disabled.

- Hardened against injected HTML content by encoding the tags with variables.

- Fixed debug option to exclude individual definitions.

- Hardened admin_init with current_user_can and realpath on the quarantine file deletion (thanks to J.D. Grimes).

- Fixed another XSS vulnerabilities in the admin (thanks to James H.)

- Hardened against XSS vulnerabilities in the admin (thanks to Tim Coen).

- Added feature to restore default settings for Exclude Extensions.

- Changed the encoding on the index.php file in the Quarantine to make it more human-readable.

- Fixed a few small bugs that were throwing PHP Notices in some configurations and added more info to some error messages.

- Extended execution_time during the Fix process to increase the number of files that could be fixed at a time.

- Added a Quarantine log to the database.

- Fixed a couple of minor bugs that would throw PHP notices.

4.15.16

- Created an automatic update feature that downloads any new definition updates before starting the scan.

- Added WordPress Core files to the new definitions update process and included a scan option to check the integrity of the Core files.

- Automatically whitelisted the unmodified WordPress Core files.

- Made more improvements to the Brute-Force protection patch and other minor cosmetic changes to the interface.

- Protected the HTML in my plugin from filter injections and fixed a few other minor bugs.

- Fixed a problem with deleting files from the Quarantine folder.

- Added a descriptive reason to the error displayed if the fix was unsuccessful.

- Added link to restore the default location of the Examine Results window.

- Improved the encoding of definition updates so that they would not be blocked by poorly written firewall rules.

- Suppressed the « Please make a donation » nag if the fix was unsuccessful, to avoid confusion over premium services.

- Removed debug alert from initial session check.

- Improved rewrite compatibility of session check for the Brute-Force Protection Installation.

- Improved session check for the option to Install Brute-Force Protection and added an error message on failure.

- Improved support for Multisite by only allowing Network Admins access to the Anti-Malware menu.

- Added link to view a simple scan history on the Quarantine page.

- Updated firewall to better protect agains new variations of the RevSlider Exploit.

- Improved check for session support before giving the option to Install Brute-Force patch.

- Added option to skip scanning the Quarantined files.

- Updated Brute-Force patch to fix the problem of being included more that once.

- Fixed a few minor bugs (better window positioning and css, cleaner results page, updated new help tab, etc.).

- Made sure that the plugin does not check my servers for updates unless you have registered (this opt-in requirement is part of the WordPress Repository Guidelines).

- Added exception for the social.png files to the skip files by extension list.

- Fixed removal of Known Threats from files in the Quarantine directory.

- Block SoakSoak and other malware from exploiting the Slider Revolution Vulnerability (THIS IS A WIDESPREAD THREAT RIGHT NOW).

- Enabled the Brute-Force protection option directly from the Settings page.

- Fixed window position to auto-adjust on small screens.

4.14.47

- Major upgrade to the protection for wp-login.php Brute-Force attempts.

- Fixes a bug in setting the permissions for read-only files so that they could still be cleaned.

- Fixes a minor bug with pass-by-reference which raises a fatal error in PHP v5.4.

- Enhanced the Examine File window with better styles and more info.

- Changed form submission of encrypted file lists to array values instead of keys.

- Fixes other minor bugs.

- Made the Examine File window sizable.

- Fixed a few small bugs and removed some old code.

- Added a link to my new twitter account.

- Re-purposed Quick Scan to just scan the most affected areas.

- Set the registration form to display by defaulted in the definition update section.

- Fixed a few small bugs in advanced features and directory depth determination.

- Fixed a session bug to display the last directory scanned.

- Fixed a few small cosmetic bugs for WP 3.8.

- Added Spanish translation, thanks to Jelena Kovacevic and Andrew Kurtis at webhostinghub.com.

- Updated string in the code and added a .pot file to be ready for translation into other languages.

- Added « Select All » checkbox to Quarantine and a new button to delete items from the Quarantine.

- Added a trace.php file for advanced session tracking.

- Fixed undefined index bug with menu_group item in settings array.

- Added support for multisite network admin menu and the ability to restrict admin access.

- Fixed a session bug in the progress bar related to the last release.

- Fixed a session bug that conflicted with jigoshop. (Thanks dragonflyfla)

- Fixed a few bug in the Whitelist definition feature.

3.07.06

- Added SSL support for definition updates and registration form.

- Upgraded the Whitelist feature so the it could not contain duplicates.

- Downgraded the WP-Login threat and changed it to an opt-in fix.

- Fixed a bug in the Add to Whitelist feature so the you do not need to update the definitions after whitelisting a file.

- Added ability to whitelist files.

- Fixed a major bug in yesterdays release broke the login page on some sites.

- Added a patch for the wp-login.php brute force attack that has been going around.

- Created a process to restore files from the Quarantine.

- Fixed a few other small bugs including path issues on Winblows server.

1.3.02.15

- Improved security on the Quarantine directory to fix the 500 error on some servers.

- Fixed count of Quarantined items.

- Added htaccess security to the Uploads directory.

- Linked the Quarantined items to the File Examiner.

- Added a scan category for Backdoor Scripts.

- Consolidated the Definition Types and added a Whitelist category.

- Completely redesigned the Definition Updates to handle incremental updates.

- Added « View Quarantine » to the menu.

- Enhanced Output Buffer to work with compression enabled (like ob_gzhandler).

- Moved the quarantine to the uploads directory to protect against blanket inclusion.

- Fixed Output Buffer issue for when ob_start has already been called.

- Enhanced the Automatic Fix process to handle bad directory permissions.

- Added more detailed error messages for different types of file errors.

- Improved overall error handling.

- Minor UI enhancements and a few bug fixes.

- Completely revamped the scan engine to handle large file systems with better error handling.

- Enhanced the results for the Automatic Fix process.

- Fixed a few other small bugs.

- Enhanced the iFrame for the File Viewer and Automatic Fix process.

- Improved error handling during the scan.

- Moved the File Viewer and Automatic Fix process into an iFrame to decrease scan time and memory usage.

- Enhanced the Automatic Fix process for better success with read-only files.

- Improved code cleanup process and general efficiency of the scan.

- Encoded definition update for better compatibility with some servers that have post limitation.

- Fixed XSS vulnerability.

- Changed registration to allow for multiple sites/keys to be registered under one user/email.

- Changed auto-update path to update threat level array for all new definition updates.

- Updated timthumb replacement patch to version 2.8.10 per WordPress.org plugins requirement.

- Fixed option to exclude directories so that the scan would not get stuck if omitted.

- Added support for winblows servers using BACKSLASH directory structures.

- Changed definition updates to write to the DB instead of a file.

1.2.03.23

- First versions available for WordPress (code removed, no longer compatible).